官網熱線:400-100-0298

本篇文章主要結合作者工控信息安全及工控網絡攻防平臺CTF賽題編制等工作經驗,首先對上周團隊參與的2019工業信息安全大賽CTF線上比賽部分題目進行解析與總結,接著對CTF相關知識及平臺進行介紹,最后對CTF收集的相關資源進行分享。我也是從今年開始接觸CTF,所以寫這篇文章的目的是希望能跟大家一起學習探討工控安全CTF比賽相關知識

01、概述

近年來,伴隨著中國制造2025、兩化融合及工業互聯網等一系列國家戰略逐步推進,工控網絡安全作為一門新興熱門行業引起了不少人的關注,為了培養更多的工控安全人才,各種CTF安全比賽也是層出不窮,就連最近熱播的“親愛的親愛的”電視劇里面K&K和SP戰隊也將CTF安全巡回大賽演繹的淋淋盡致,所以撰寫一篇CTF相關的文章刻不容緩。

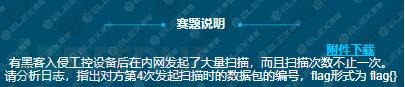

02、CTF 工業信息安全大賽線上題目回顧

2019 工業信息安全大賽第二場題目主要包括,破解加密數據、工控安全取證、惡意軟件后門分析、隱藏的黑客、簡單的工控固件逆向、奇怪的文件、簡單的流量分析、另一個隱藏的黑客、特殊的工控流量10到題目,以及工業網絡滲透測試和scada系統滲透測試2道場景題。

1.破解加解密數據題目分析

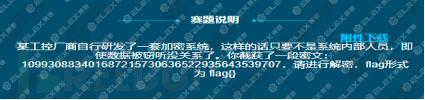

題目描述:

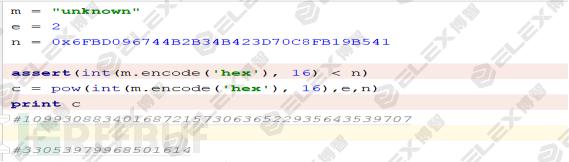

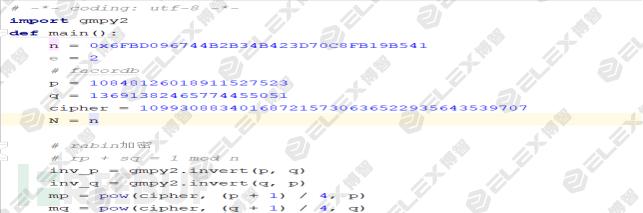

提供的加密算法文件如下:

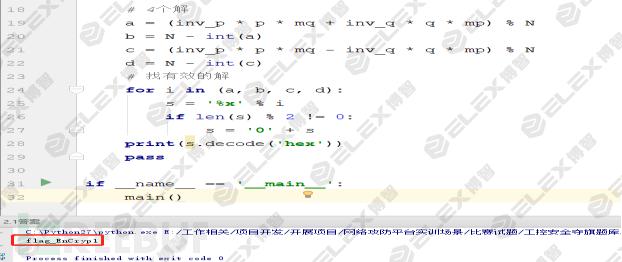

1)解密方法,獲取flag方式如下,flag為flag_EnCryp1

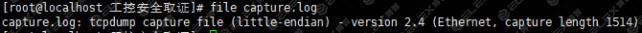

2)將文件名修改為capture.pcap 利用wireshark工具查看內容,如下

3.惡意軟件后門題目分析

題目描述:

1)首先利用linux file命令查看文件類型,發現該惡意軟件是windows平臺下可執行文件,如下圖所示

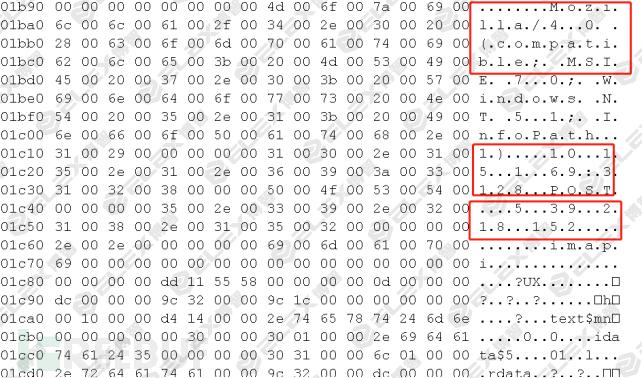

2)利用二進制查看工具對文件內容進行分析,關鍵內容如下所示

3)根據題目意思,尋找惡意樣本發起遠程連接的地址,可以推斷,10.151.69.3.128主機通過http post方式往c&c遠程地址5.39.218.152建立連接與通信,提交5.39.218.152 flag,提示成功。

題目總結與思考:

1)真實工業環境中,由于對工程師站、操作員站以及員工筆記本非法安裝軟件可能會引入捆綁的惡意軟件,當工程師筆記本接入工業控制環境,工控網絡、設備可能會被惡意軟件發起信息收集、網絡攻擊等惡意行為,造成不可估量的后果。

2)此題目描述和惡意樣本內容與2018年工業信息安全大賽-西部賽區第4題為同一題,屬于原題重現,所以平時多做多分析工控CTF歷年大賽真題才是王道,題目資源可以從底部CTF相關賽題參考連接獲得。

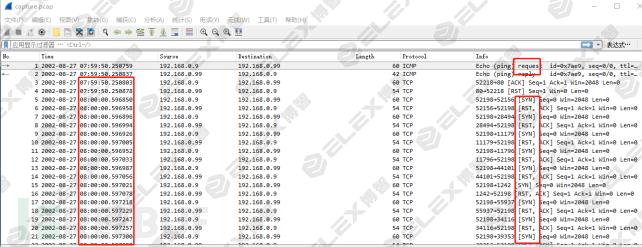

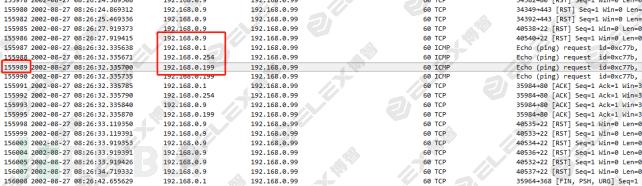

4.特殊的工控流量題目分析

題目描述:

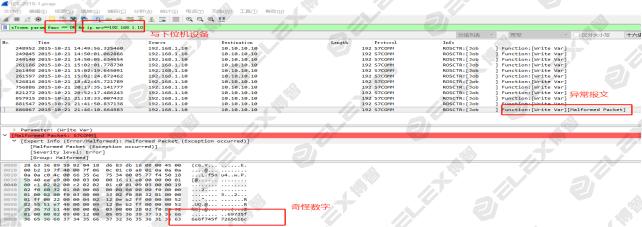

3)提取這串奇怪的數字發現為16進制,利用工具進行字符串轉化,并提交is_not_real,平臺顯示成功,如下圖所示:

題目總結與思考:

1)工控協議異常流量,大多數早期工控協議如S7、modbus、ehternetip等均無授權、無認證保護,無防重放攻擊等安全機制、任何攻擊者都可以直接向使用這些工控協議的設備發起連接,進行寄存器值修改或者寫入非協議規約的值,導致壓力、流量等控制參數超出正常值,或plc設備異常,引起工控環境遭受破壞,造成不可估量的后果。

2)異常工控協議流量出題規律一般為往下位機設備寫入一個不符合規約的值,或上載、下載一個帶有flag.txt的文件,找出文件內容;也可能黑客對返回上位機開關量0xff 修改為0×00,欺騙上位機未對某設備進行關閉操作的知識點進行出題。

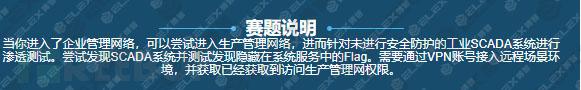

5、工業網絡滲透測試及SCADA系統滲透測試場景題目分析

題目描述如下:

上一篇:工控資產嗅探與分析實踐

下一篇:一個工控漏洞引發的思考(續)